На Google-сервисах запретят авторизацию через CEF

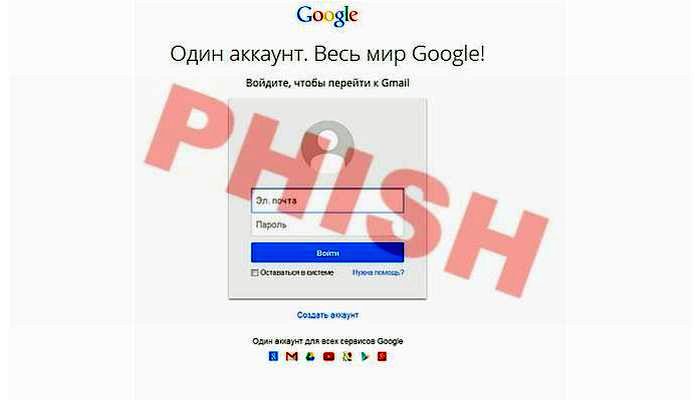

Нововведение, призванное защитить пользователей от MitM-атак фишеров, планируется запустить в июне.

С июня Google начнет блокировать попытки авторизации на ее сервисах с помощью встроенных в сторонние приложения браузерных фреймворков. Это нововведение должно усилить защиту пользователей от MitM-атак фишеров.

По словам руководителя Google по продуктам и защите аккаунтов Джонатана Скелкера (Jonathan Skelker), компания планирует блокировать любые попытки авторизации через Chromium Embedded Framework (CEF), XULRunner и подобные им встраиваемые решения. Ранее эти инструменты позволяли разработчикам внедрять функции браузера в свои приложения, но также применялись злоумышленниками для проведения фишинговых атак.

Мошенники похищали учетные данные с помощью фальшивой страницы авторизации, а затем, заняв положение «человек посередине», использовали встроенный браузер для автоматического входа в аккаунт Google, минуя двухфакторную аутентификацию. Так как подобную MitM-атаку сложно отличить от действий законного пользователя, в компании решили полностью исключить проблемные возможности.

«Поскольку мы не можем заметить разницу между легитимной авторизацией и MitM-атакой на этих платформах, в июне мы заблокируем вход через встроенные браузерные фреймворки», — заявил Скелкер.

В качестве альтернативы CEF разработчикам приложений предлагают использовать OAuth-авторизацию. Помимо прочего, этот метод поможет пользователям избежать фишинговых атак, так как при вводе учетных данных они будут видеть полный URL-адрес страницы.

В прошлом месяце нововведение для борьбы с MitM-атаками появилось и в Mozilla Firefox. Теперь браузер сообщает пользователю о попытках злоумышленников удаленно перехватить зашифрованный трафик — уведомление отображается, если приложение посчитает новый TLS-сертификат ненадежным или усомнится в его принадлежности к хосту, с которым установлено соединение.

Использование любых материалов, размещённых на сайте, разрешается при условии ссылки на sos.net.ua.